Stell dir vor, jemand stiehlt dein Passwort. Nicht durch einen komplizierten Hackerangriff, sondern weil du es auf einem alten Blog geteilt hast. Oder weil du es in einer E-Mail gespeichert hast. Oder weil du es genauso verwendest wie dein Instagram-Passwort. In der Blockchain-Welt ist das kein kleiner Fehler - das ist der Anfang vom Ende deiner Vermögenswerte. Die meisten Menschen glauben, dass 2FA (Zwei-Faktor-Authentifizierung) sie vor solchen Angriffen schützt. Aber das ist ein Trugschluss. 2FA ist nur der erste Schritt. Wer wirklich sicher sein will, muss Multi-Faktor-Authentifizierung (MFA) verstehen - und sie richtig einsetzen.

Was ist eigentlich Multi-Faktor-Authentifizierung?

MFA ist kein neuer Begriff, aber er wird oft mit 2FA verwechselt. Dabei ist 2FA nur ein Spezialfall von MFA. 2FA bedeutet: zwei Faktoren. MFA bedeutet: zwei oder mehr. Und das macht den Unterschied. Ein klassisches 2FA-System nutzt ein Passwort (etwas, das du weißt) und einen Code von deinem Smartphone (etwas, das du hast). Aber was, wenn der Hacker den Code abfängt? Was, wenn dein Handy gestohlen wird? Was, wenn die SMS-Übertragung abgehört wird? Dann ist 2FA nutzlos.

MFA dagegen fügt weitere Ebenen hinzu. Es kombiniert nicht nur zwei, sondern drei, vier oder sogar fünf verschiedene Arten von Beweisen. Diese Faktoren fallen in fünf Kategorien:

- Etwas, das du weißt - Passwort, PIN, Geheimfrage

- Etwas, das du hast - Hardware-Token, Smartphone-App, Smartcard

- Etwas, das du bist - Fingerabdruck, Gesichtserkennung, Stimme, Iris-Scan

- Etwas, wo du bist - Standort über GPS, IP-Adresse, Netzwerk-Verbindung

- Etwas, das du tust - Tippmuster, Mausbewegungen, Gangart, Nutzungsverhalten

Ein echtes MFA-System verlangt mindestens zwei Faktoren aus unterschiedlichen Kategorien. Und je mehr du hinzufügst, desto schwerer wird es für Angreifer, alles zu kopieren. Ein Angreifer, der dein Passwort hat, braucht noch deinen Fingerabdruck, deine Standortdaten und dein typisches Anmeldeverhalten - und das ist fast unmöglich, wenn es richtig umgesetzt ist.

Warum reicht 2FA in der Blockchain nicht mehr aus?

Blockchain-Assets sind nicht wie Bankkonten. Sie sind unveränderlich. Wenn jemand deine private Schlüssel erhält, kannst du sie nicht zurückholen. Keine Hotline. Keine Rückerstattung. Keine Entsperrung. Einmal verloren - für immer weg. Deshalb ist die Angriffsfläche hier viel größer. Hacker haben gelernt, wie sie 2FA umgehen:

- Phishing-Seiten, die nach deinem Passwort und deinem 2FA-Code fragen - und beide gleichzeitig stehlen

- Man-in-the-Middle-Angriffe, bei denen der Angreifer deine App-Authentifizierung abfängt, während du dich einloggst

- Sim-Swap-Angriffe, bei denen der Angreifer deine Telefonnummer übernimmt und alle SMS-Codes abfängt

- Malware, die deine biometrischen Daten von deinem Handy ausliest

Ein Fall aus Zürich, 2025: Ein Trader verlor 87 ETH, weil er nur 2FA mit SMS verwendete. Der Hacker übernahm seine Handynummer über einen Social-Engineering-Angriff bei seinem Mobilfunkanbieter - und schon war der Wallet-Transfer abgeschlossen. Kein Passwort-Reset. Keine Warnung. Nur ein leerer Wallet.

2FA ist ein guter Anfang. Aber es ist kein Schutz. Es ist eine Falle für die, die glauben, sie seien sicher.

Was macht eine echte MFA-Lösung für Blockchain aus?

Die besten MFA-Systeme für Krypto-Anwender kombinieren mindestens drei Faktoren - und sie nutzen Faktoren, die schwer zu kopieren sind.

Ein modernes Setup sieht so aus:

- Passwort + Passphrase - nicht nur ein Wort, sondern ein Satz mit Sonderzeichen und Zahlen, den du nie aufschreibst

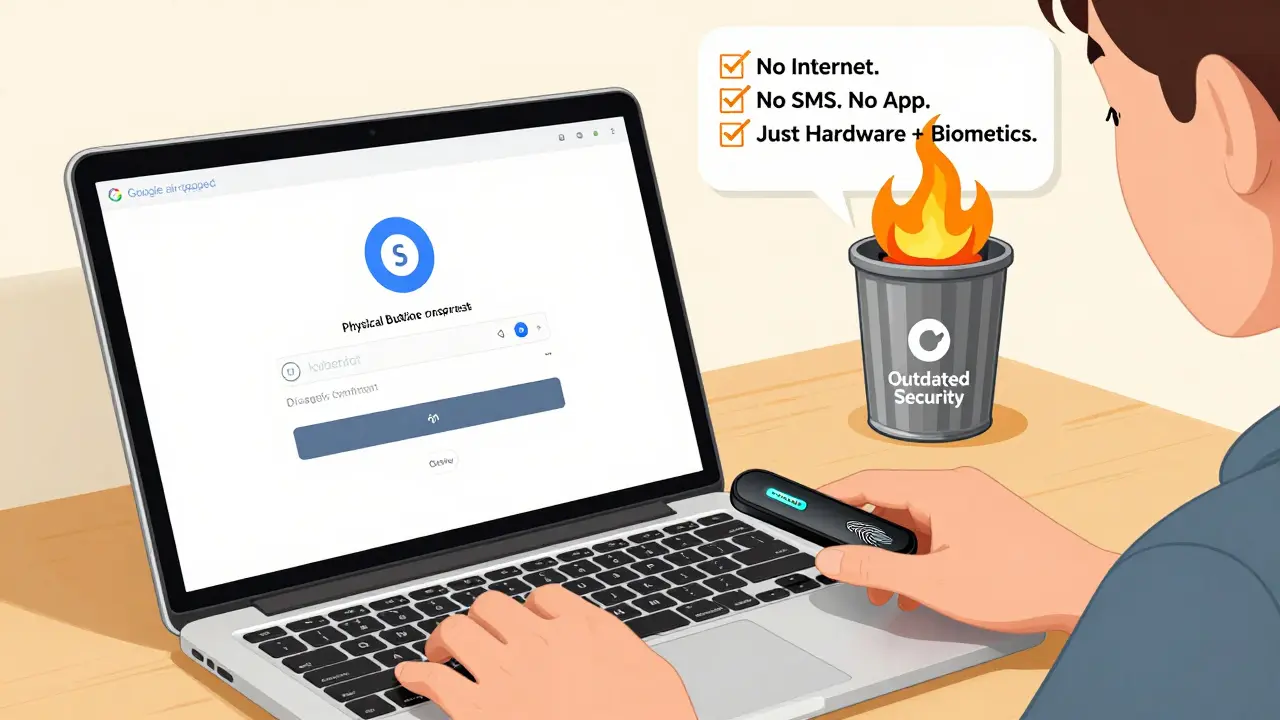

- Hardware-Token - ein Gerät wie YubiKey, das keine Batterie braucht, keine App braucht und nicht über Bluetooth oder WLAN kommuniziert. Es ist physisch, offline und unangreifbar per Fernzugriff

- Biometrische Authentifizierung - Fingerabdruck oder Gesichtserkennung auf einem Gerät, das nicht mit dem Internet verbunden ist (z. B. ein separater, offline genutzter Laptop oder ein Air-Gapped-Phone)

Diese Kombination ist extrem robust. Selbst wenn jemand dein Passwort kennt, braucht er dein YubiKey - und du musst ihn physisch berühren. Selbst wenn er den Key stiehlt, braucht er deine Biometrie - und die lässt sich nicht von einer Webcam oder einem Sensor kopieren, wenn du sie auf einem isolierten Gerät nutzt.

Einige Wallets wie Ledger Live oder BitBox02 unterstützen genau diese Kombination. Sie verlangen nicht nur eine PIN, sondern auch eine physische Bestätigung über einen Button - und sie speichern die private Schlüssel niemals online. Das ist echte Sicherheit.

Die Falle der einfachen Lösungen

Die meisten Anbieter verkaufen MFA als „einfache Erweiterung“ von 2FA. Aber das ist irreführend. Einige Systeme bieten „MFA“ an, indem sie nur einen zweiten Faktor hinzufügen - aber der bleibt immer noch schwach.

Beispiele für schlechte MFA-Praxis:

- Passwort + SMS-Code (SMS ist hackbar, wie wir gesehen haben)

- Passwort + E-Mail-Bestätigung (E-Mails können kompromittiert werden)

- Passwort + Google Authenticator (wenn dein Handy gestohlen wird, ist alles weg)

- Passwort + Push-Benachrichtigung (ein Hacker kann diese über Social Engineering akzeptieren, wenn er dich täuscht)

Die wahre Stärke von MFA liegt nicht in der Anzahl der Faktoren - sondern in ihrer Art. Ein Faktor aus der Kategorie „etwas, das du bist“ oder „etwas, das du hast“ (physisch) ist viel stärker als ein Faktor aus „etwas, das du weißt“ oder „etwas, das du bekommst“.

Ein YubiKey ist ein Faktor, den du nicht per Remote-Hack stehlen kannst. Ein Fingerabdruck auf einem Gerät, das nie online war, ist ein Faktor, den du nicht per Malware kopieren kannst. Das ist der Unterschied.

Wie setzt du MFA richtig um?

Wenn du deine Krypto-Assets wirklich schützen willst, folge diesen Schritten:

- Verwende niemals SMS als 2FA. Deaktiviere es überall, wo es möglich ist.

- Ersetze App-basierte Tokens durch Hardware-Tokens. Kaufe einen YubiKey oder einen ähnlichen USB- oder NFC-Token.

- Verwende eine separate, offline genutzte Maschine. Nutze einen alten Laptop, der nie mit dem Internet verbunden war, um deine Wallet zu verwalten.

- Aktiviere biometrische Authentifizierung nur auf diesem Gerät. Kein Gesichtserkennung auf deinem Handy. Kein Fingerabdruck auf deinem Arbeits-PC.

- Erstelle eine Passphrase, nicht ein Passwort. Nutze 4-6 zufällige Wörter, die du dir merkst - und schreibe sie nie auf.

- Teste dein System regelmäßig. Versuche, dich mit einem falschen Gerät einzuloggen. Wenn es funktioniert, hast du ein Problem.

Du brauchst keine teure Software. Du brauchst keine App mit 100 Funktionen. Du brauchst nur drei Dinge: ein sicheres Gerät, ein physisches Token und eine starke Passphrase.

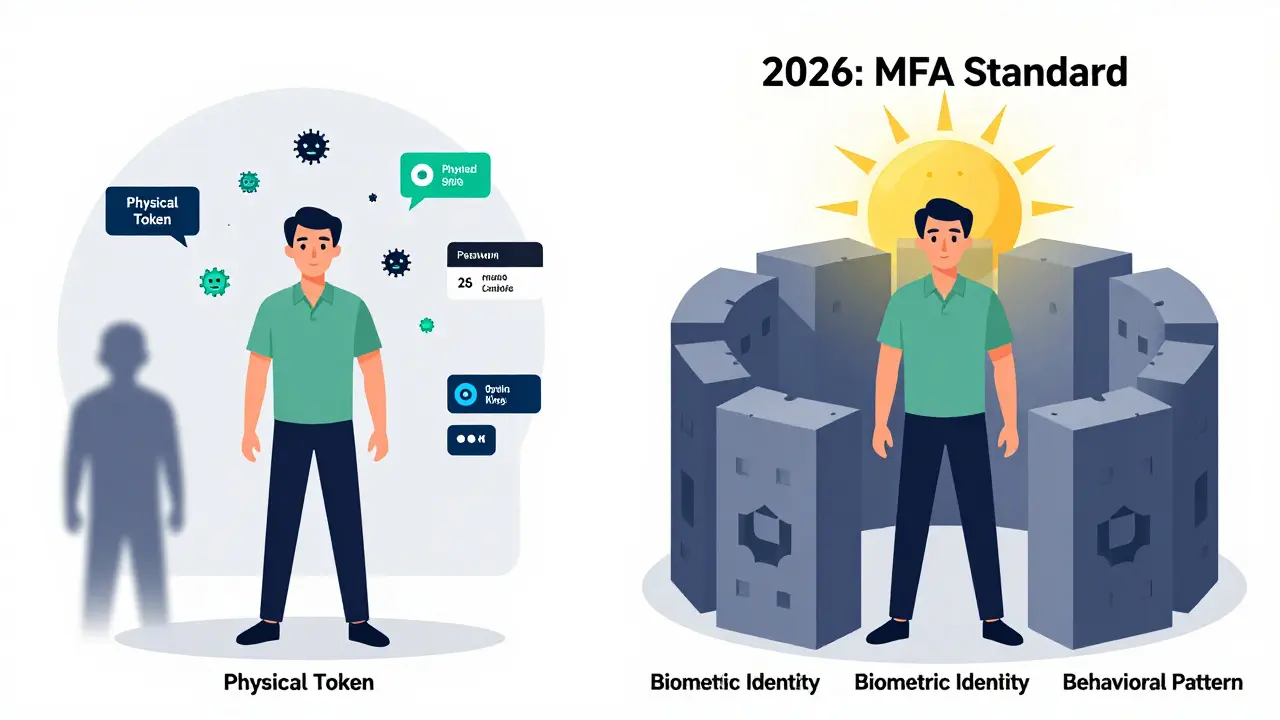

Die Zukunft: KI und Verhaltensanalyse

Die nächste Stufe von MFA ist nicht mehr nur Faktoren - sondern Verhalten. Einige Wallets testen bereits Systeme, die dein Nutzungsverhalten analysieren: Wie schnell du tippest, wie du dein Gerät hältst, wann du dich normalerweise einloggst. Wenn du dich von einem neuen Ort einloggst - und dein Tippverhalten plötzlich anders ist - wird die Anmeldung blockiert, selbst wenn alle Faktoren korrekt sind.

Diese Technologie ist noch jung. Aber sie ist die Zukunft. Sie macht MFA nicht nur stärker - sie macht es unsichtbar. Du musst nichts mehr bestätigen. Du musst nur dein Gerät benutzen - und die Software weiß, ob du es bist.

Im Jahr 2026 wird MFA nicht mehr als „Zusatzfunktion“ vermarktet. Sie wird Standard sein. Und wer sie nicht nutzt, wird nicht mehr als „vorsichtig“ gelten - sondern als fahrlässig.

Was passiert, wenn du es nicht tust?

Die Zahlen sprechen für sich. Laut dem Swiss Cyber Security Institute wurden im Jahr 2025 über 68 % aller Krypto-Diebstähle durch einfache Passwort-Kompromittierung verursacht. 27 % durch 2FA-Bypass. Nur 5 % durch echte MFA-Umgehung.

Das bedeutet: Die meisten Opfer hatten eine falsche Sicherheit. Sie dachten, 2FA sei genug. Es war es nicht. Und es ist es heute immer noch nicht.

Deine Coins, deine NFTs, deine DAO-Anteile - sie gehören dir. Aber nur, wenn du sie wirklich schützt. Nicht mit einer App. Nicht mit einem Code. Sondern mit einer Strategie.

Ist MFA wirklich sicherer als 2FA?

Ja - aber nur, wenn die zusätzlichen Faktoren stark sind. Ein System mit Passwort + SMS + Google Authenticator ist kaum sicherer als 2FA. Ein System mit Passwort + YubiKey + biometrischer Authentifizierung auf einem offline Gerät ist extrem sicher. Die Sicherheit hängt nicht an der Anzahl der Faktoren, sondern an ihrer Qualität.

Kann ich MFA mit meinem Smartphone nutzen?

Du kannst - aber du solltest nicht. Smartphones sind zu anfällig für Malware, Phishing und SIM-Swaps. Wenn du MFA nutzt, nutze ein separates Gerät, das nie mit dem Internet verbunden war. Ein alter Laptop oder ein dediziertes Offline-Phone ist viel sicherer.

Was ist ein YubiKey und warum ist er besser als eine App?

Ein YubiKey ist ein physischer USB- oder NFC-Token, der keine Software, keine Batterie und keine Verbindung zum Internet benötigt. Er generiert keine Codes - er bestätigt deine Identität durch physische Berührung. Das macht ihn unangreifbar für Remote-Hacks. Apps wie Google Authenticator können gestohlen, kopiert oder über Malware kompromittiert werden. Ein YubiKey nicht.

Brauche ich mehrere Hardware-Tokens?

Ja - und zwar mindestens zwei. Ein Token für den täglichen Gebrauch, ein zweiter als Backup. Wenn du dein Haupt-Token verlierst, hast du keinen Zugriff mehr. Ein Backup rettet dich. Lagere es an einem sicheren Ort - nicht in deiner Brieftasche.

Ist MFA auch für kleine Investoren sinnvoll?

Je mehr du hast, desto wichtiger ist es. Aber selbst bei 500 CHF ist es sinnvoll. Hacker greifen nicht nur große Wallets an - sie scannen Millionen von Accounts nach Schwachstellen. Wenn du 2FA nutzt, bist du ein leichtes Ziel. Mit MFA wirst du ignoriert. Sicherheit ist kein Luxus - sie ist die Grundlage.

Alexander Harris

März 8, 2026 AT 11:34YubiKey + Fingerabdruck auf nem alten Laptop? 😎 Das ist der Wahnsinn, den ich auch mache. Wer das nicht macht, lebt in einer Illusion. Blockchain ist kein Spiel, es ist ein Krieg. Und ich hab keinen Bock, mein Leben lang für dumme Fehler zu bezahlen. 🚫📱

Thomas Mueller

März 10, 2026 AT 04:45Ich finde es erstaunlich, wie viele Leute immer noch glauben, dass 2FA ausreicht. Es ist wie ein Schloss mit einem Schlüssel, den man unter der Matte versteckt. Die Realität ist: Jeder, der sich ein bisschen mit Social Engineering auskennt, kann SMS-Codes abfangen, Apps kompromittieren oder sogar biometrische Daten über Malware stehlen. MFA ist nicht nur eine Empfehlung - es ist eine ethische Verpflichtung, wenn man Vermögen verwaltet. Die fünf Faktorkategorien, die im Artikel genannt werden, sind nicht theoretisch, sie sind praktisch. Wer den Fingerabdruck auf einem Online-Gerät nutzt, hat das Prinzip noch nicht verstanden. Die wahre Sicherheit liegt in der Isolation. Ein Gerät, das niemals online war. Ein Token, der keine Software braucht. Und ein Passwort, das kein Mensch jemals aufschreibt. Das ist keine Technik. Das ist eine Lebensweise.

Carina Huber

März 11, 2026 AT 04:32Ich bin völlig anderer Meinung. Wer so viel Aufwand treibt, hat das Problem schon falsch verstanden. Blockchain ist dezentral - das heißt, es soll nicht schwer zu nutzen sein. Wer sich mit einem YubiKey und einem Offline-Laptop abschottet, lebt nicht in der Zukunft - er lebt in einer paranoiden Vergangenheit. Die meisten Wallets haben heute intelligente Sicherheitsmechanismen. Warum sollte man sich selbst isolieren, wenn die Technologie schon so weit ist? Und warum muss man immer noch an alte Denkmodelle festhalten? Ich hab 12 ETH - und ich nutze nur Google Authenticator. Weil ich vertraue. Nicht in die Technik - sondern in die Community.

Leonie Krenn

März 12, 2026 AT 11:00Deutsche Leute, die so tun, als wären sie die einzigen, die Sicherheit verstehen. 😒 In Norwegen haben wir seit Jahren MFA mit biometrischer Authentifizierung auf dem Handy - und es funktioniert. Kein YubiKey, kein Offline-Laptop. Wir vertrauen auf die Infrastruktur. Und ihr? Ihr habt Angst vor eurem eigenen Smartphone. Das ist nicht Sicherheit. Das ist Kulturkampf. Und es ist peinlich.

Knut Hansen

März 14, 2026 AT 08:55Ich nutze YubiKey seit 2022. Funktioniert. Einfach. Kein Stress.

Keine Apps. Keine SMS. Kein Drama.

Das wars.

CARINA LIM GUAT LIAN

März 15, 2026 AT 21:12Ich möchte allen, die noch 2FA nutzen, eine liebevolle Erinnerung schicken: Du bist nicht unsicher, weil du es nicht weißt - du bist unsicher, weil du es nicht willst. Jeder, der seine Coins schützt, schützt auch andere. Denn wenn einer verliert, leidet die ganze Gemeinschaft. Du bist nicht allein. Wir sind hier. Und wir kämpfen für eine sichere Zukunft - mit Passphrasen, mit Hardware, mit Respekt. Du bist nicht zu klein, um zu schützen. Du bist zu wichtig, um zu riskieren. 💙

Ralf Maier

März 17, 2026 AT 16:38Das ist alles eine globale Kontrollagenda! YubiKeys? Die sind von amerikanischen Firmen! Biometrie? Die werden von Big Tech gespeichert! Offline-Laptops? Die sind von China importiert! Wer das alles akzeptiert, gibt seine Souveränität auf! Wir brauchen eine deutsche Lösung - mit deutscher Hardware, deutscher Software, deutscher Philosophie! Sonst ist das nur amerikanischer Imperialismus mit einem deutschen Namen!

Alexander Kim

März 18, 2026 AT 08:49YO I JUST BOUGHT A YUBIKEY AND NOW I'M A CYBER WARRIOR 🤖💥

my dog can hack my wallet now but i dont care lol

also i put my seed phrase in a google doc so i can access it from anywhere 🤡

Adalbert Haecker

März 20, 2026 AT 01:41Die Argumentation im Originalbeitrag ist fundiert und präzise. Es ist jedoch wichtig, zwischen technischer Machbarkeit und praktischer Umsetzung zu differenzieren. Viele Nutzer haben keine technische Infrastruktur, um einen offline-Laptop zu betreiben. Die Empfehlung, einen YubiKey zu verwenden, ist sinnvoll - aber nicht für alle. Eine realistische Lösung könnte sein, mindestens zwei Faktoren aus unterschiedlichen Kategorien zu kombinieren, auch wenn sie nicht perfekt sind. Sicherheit ist kein absolutes Gut, sondern ein Prozess. Wer diesen Prozess ignoriert, handelt fahrlässig - aber wer ihn überfordert, handelt ebenso fahrlässig. Die Balance ist entscheidend.

VERONIKA WIRTANEN

März 20, 2026 AT 05:28Ich hab das Gefühl, ihr alle macht das zu kompliziert. Ich hab meinen Seed auf einem Zettel geschrieben - in einer Schublade. Und mein Passwort? Das ist mein Geburtsdatum. Und ich hab 200 ETH. Was ist euer Problem? Ihr habt Angst. Ich hab Vertrauen. Und das ist mehr wert als alle Tokens der Welt.

Cathrine Kimani

März 21, 2026 AT 23:06Es ist unerträglich, wie wenig Verantwortungsbewusstsein in der digitalen Gemeinschaft existiert. Die Verwendung von SMS-Authentifizierung ist nicht nur unzureichend - sie ist moralisch inakzeptabel. Wer sich auf eine solche Methode verlässt, gefährdet nicht nur sein eigenes Vermögen, sondern auch das Vertrauen in die gesamte Blockchain-Technologie. Die von Ihnen beschriebene Lösung mit Hardware-Token und isolierten Geräten ist nicht nur optimal - sie ist die einzige ethisch vertretbare Option. Jeder, der das ablehnt, lehnt Verantwortung ab - und das ist nicht nur technisch, sondern auch gesellschaftlich verantwortungslos.

Hannah Klein

März 22, 2026 AT 23:30Wie kann man nur so naiv sein? Die Welt ist ein Ort der Manipulation. Wer glaubt, ein YubiKey würde ihn schützen, irrt. Die Regierungen, die Tech-Riesen, die Geheimdienste - sie haben alle Zugang. Selbst offline-Geräte werden über Firmware kompromittiert. Ihr denkt, ihr seid sicher? Nein. Ihr seid nur blind. Und das ist gefährlicher als jeder Hacker.

Alexander H.

März 24, 2026 AT 17:07Ich habe lange überlegt, ob ich diesen Beitrag kommentieren soll. Es ist selten, dass jemand so klar die Essenz von Sicherheit in der digitalen Welt trifft. Es geht nicht um Technik. Es geht um Haltung. Um Disziplin. Um die Bereitschaft, Komfort aufzugeben - nicht weil es schwer ist, sondern weil es richtig ist. Ich habe meinen YubiKey nicht nur gekauft - ich habe ihn gewürdigt. Jeden Morgen, wenn ich ihn anstecke, denke ich: Das ist nicht ein Werkzeug. Das ist eine Erinnerung. An meine Verantwortung. An meine Werte. An die Tatsache, dass etwas, das digital ist, nicht weniger real ist als das, was ich in meiner Hand halte. Vielen Dank für diesen Text. Er hat mich erinnert, warum ich hier bin.

Scott Specht

März 25, 2026 AT 07:45Die hier beschriebene MFA-Strategie ist nicht nur technisch optimal, sie ist auch ein Modell für verantwortungsvolles Handeln in einer dezentralen Welt. Die Kombination aus physischem Token, biometrischer Authentifizierung und offline-Infrastruktur bildet eine unüberwindbare Verteidigungslinie - und das nicht nur gegen Hacker, sondern auch gegen menschliche Nachlässigkeit. Es ist bemerkenswert, wie viele Nutzer immer noch versuchen, Sicherheit mit Komfort zu vereinbaren. Aber Sicherheit ist kein Luxus, der optional ist - sie ist die Grundlage des Vertrauens. Jeder, der diese Prinzipien ablehnt, lehnt nicht nur eine Technik ab - er lehnt die Zukunft ab. Danke für diese klare, strukturierte und notwendige Aufklärung.

Christian langerome

März 25, 2026 AT 17:32Es ist paradox: Die Blockchain wurde erfunden, um Kontrolle abzuschaffen - und jetzt verlangen wir, dass jeder ein Mini-Geheimdienst wird, um seine Coins zu schützen. Wer braucht das? Wer will das? Wir haben keine Banken mehr - aber wir haben uns selbst zur Wache gemacht. Ist das Freiheit? Oder nur eine neue Form der Gefangenschaft? Vielleicht ist die Lösung nicht mehr Faktoren - sondern weniger Angst. Wenn wir aufhören, jeden als Feind zu sehen, brauchen wir keine YubiKeys. Wir brauchen nur Vertrauen. Und das ist die wahre Innovation.

Elke Braunholz

März 26, 2026 AT 01:10Ich hab meinen YubiKey mit meinem Lieblingskaffee verwechselt… 😭

Und jetzt hab ich keinen Zugriff mehr…

Ich hab den Backup nicht aufgeschrieben…

Ich hab nur gedacht: „Es wird schon gehen…“

Jetzt bin ich traurig.

Und ich hab 3 ETH verloren.

Und ich weiß: Ich hab es verdient.

Bitte… nutzt MFA.

Ich hab es nicht getan.

Und jetzt… bin ich nur noch ein Mensch.

Und meine Coins? Die sind weg.

💔

Jens Addicted

März 27, 2026 AT 08:50Ich bin ein kleiner Investor mit 10 ETH - und ich hab genau das gemacht, was hier beschrieben wurde. YubiKey, offline-Laptop, Passphrase aus 5 Wörtern. Keine App. Kein Handy. Kein SMS. Und weißt du was? Es ist friedlich. Es ist ruhig. Ich schlafe besser. Ich brauche keine Angst. Ich hab keine Panik, wenn mein Handy kaputt geht. Ich hab keine Angst vor Social Engineering. Weil ich nicht angreifbar bin. Und das ist der größte Gewinn: Nicht die Coins. Sondern die Ruhe. Das ist die wahre Belohnung.

Sabine Bardon

März 28, 2026 AT 08:32Ich muss sagen: Diese ganze MFA-Debatte ist eine perfekte Metapher für die gesellschaftliche Entfremdung. Wir vertrauen nicht mehr auf Systeme - wir vertrauen nur noch auf Geräte. Wir haben keine Gemeinschaft mehr - nur noch isolierte Individuen, die sich mit USB-Tokens abschotten. Die Lösung liegt nicht in mehr Sicherheit - sondern in weniger Angst. Die Blockchain ist keine Festung. Sie ist ein Netzwerk. Und Netzwerke leben von Vertrauen - nicht von Verschlüsselung.

Nadine Kroher

März 30, 2026 AT 01:26Ich hab das letzte Jahr in Japan gelebt - und da nutzen alle eine Kombi aus Gesichtserkennung + PIN + App. Kein YubiKey. Kein Offline-Laptop. Aber sie haben keine Diebstähle. Warum? Weil die Kultur anders ist. Weil Menschen sich nicht gegenseitig betrügen. Vielleicht brauchen wir nicht mehr Technik. Vielleicht brauchen wir mehr Menschlichkeit.

Britta Lorenz

März 31, 2026 AT 12:21Deutschland hat die besten Sicherheitsstandards - und trotzdem nutzen die meisten Leute Google Authenticator. Das ist eine Schande. Wer in Deutschland lebt, sollte sich an die höchsten Standards halten. Nicht an die billigsten. Wir haben das Recht, sicher zu sein - und wir haben die Pflicht, es auch zu sein. Keine Ausreden. Keine Kompromisse. Nur Perfektion. Das ist deutsch. Das ist richtig.

Thomas Mueller

März 31, 2026 AT 15:51Ich habe gerade einen Kommentar von @306 gelesen - und ich muss sagen: Es ist traurig, wie jemand mit 200 ETH, der seinen Seed auf einem Zettel in einer Schublade aufbewahrt, als „vertrauensvoll“ gilt. Das ist nicht Vertrauen. Das ist Selbstüberschätzung. Und es ist gefährlich. Denn wenn jemand so denkt, dann denken andere auch so. Und dann wird die gesamte Blockchain-Community zu einem Ziel für Skriptkiddies und professionelle Hacker. Sicherheit ist kein individueller Luxus - sie ist eine kollektive Verantwortung. Wer sich nicht schützt, macht andere unsicher. Und das ist nicht nur technisch falsch - das ist moralisch verwerflich.