Warum dezentrale Netzwerke ohne BFT scheitern

Stellen Sie sich vor, Sie versuchen, eine Abstimmung unter einer Gruppe von Menschen zu leiten, bei der einige der Teilnehmer absichtlich Lügen oder einfach nur abstürzen könnten. Ohne ein robustes System wäre das Ergebnis unbrauchbar. Genau dieses Dilemma beschreibt das Kernproblem vieler verteilter Systeme. In der Welt der Blockchain ist dieses Szenario keine Metapher, sondern ein technischer Sachverhalt, dem wir uns täglich stellen müssen.

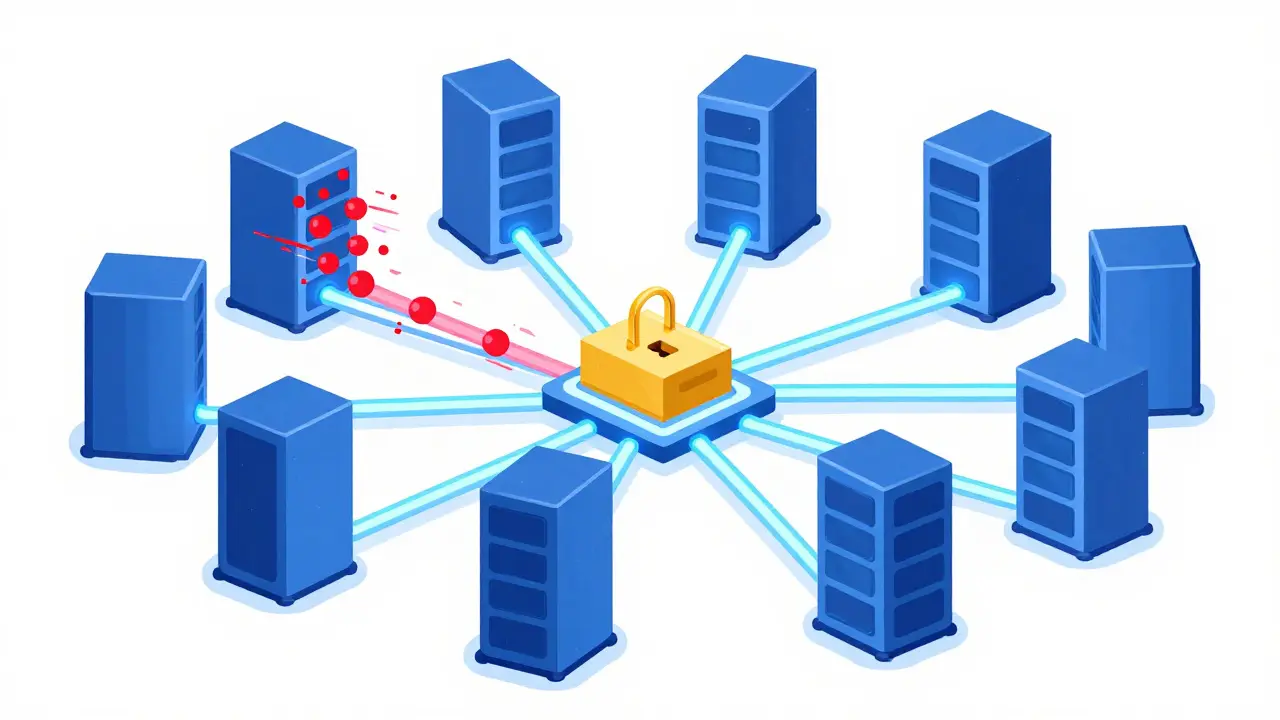

Die Antwort auf diese Herausforderung ist die Byzantine Fault Tolerance, kurz BFT. Es handelt sich dabei um den mathematischen und algorithmischen Mechanismus, der es einem Netzwerk erlaubt, auch dann weiterhin korrekt zu funktionieren, wenn ein Teil seiner Knoten kaputtgeht oder bösartig handelt. Ohne BFT wäre die Integrität eines dezentralen Ledgers wie die des Ethereum-Netzwerks oder eines privaten Unternehmensnetzwerks nicht gewährleistet. Es geht hierbei nicht darum, Fehler unmöglich zu machen, sondern darum, sie im Betrieb so abzufedern, dass das Gesamtsystem nicht zum Stillstand kommt.

Das byzantinische Generäle-Problem verstehen

Der Ursprung liegt nicht im Code, sondern in der theoretischen Informatik. Im Jahr 1982 stellten Leslie Lamport, Robert Shostak und Marshall Pease eine Fragestellung auf, die heute als "Byzantine Generals' Problem" bekannt ist. Die Geschichte beschreibt mehrere Generalstände, die ein gemeinsames Vorgehen gegen eine Festung planen müssen, aber nur via Boten miteinander kommunizieren können. Das Risiko: Manche Generale sind Verräter. Sie schicken falsche Nachrichten, um andere zur Niederlage zu treiben.

In einer modernen Übersetzung sind die Generale die Computerknoten in einem Netzwerk und die Nachrichten die Transaktionen. Ein BFT-Protokoll stellt sicher, dass selbst wenn bis zu ein Drittel aller Teilnehmer böswillig agieren (die Verräter), die ehrlichen Teilnehmer dennoch eine Übereinstimmung erzielen. Es ist dieser spezifische Schwellenwert von Byzantine Generals Problem, der die Grenzen des Machbaren definiert. Wenn mehr als 33 % der Knoten versagen oder sabotieren, bricht die Garantie der Sicherheit zusammen.

Die Mathematik hinter der Stabilität

Vielleicht fragen Sie sich, woher plötzlich diese magische Zahl 33 % kommt. Die Mathematik dahinter ist eigentlich recht logisch, wenn man sie anschaut. Damit ein BFT-System funktioniert, muss eine Mehrheit der Knoten übereinstimmen, dass ein bestimmter Block gültig ist. Aber da man nicht weiß, wer lügt, braucht man einen Puffer.

| Parameter | Beschreibung | Kritischer Wert |

|---|---|---|

| Anzahl defekter Knoten | Maximal erlaubte fehlerhafte Knoten (f) | f |

| Gesamtknotenzahl | Benötigte Mindestanzahl an Knoten (n) | n ≥ 3f + 1 |

| Majoritätsschwelle | Benötigte Zustimmung für Finalität | 2f + 1 |

Dies bedeutet konkret: Ein System mit vier Knoten kann nur einen einzelnen Defekt tolerieren. Bei zehn Knoten können maximal drei ausfallen. Dieses Verhältnis $n \geq 3f + 1$ ist der Grundbaustein fast aller schnellen Konsensprotokolle im Bereich Kryptoassets. Während Proof of Work auf einer probabilistischen Sicherheit basiert (je länger die Kette, desto sicherer), bietet BFT eine sofortige Finalität. Sobald eine Transaktion bestätigt wurde, ist sie endgültig. Es gibt kein Umgehen der Bestätigung, es sei denn, die mathematische Grenze wird überschritten.

PBFT und moderne Implementierungen

Das ursprüngliche Konzept war theoretisch wertvoll, aber in der Praxis noch schwer umzusetzen. Erst mit der Entwicklung von Practical Byzantine Fault Tolerance (kurz PBFT) durch Miguel Castro und Barbara Liskov 1999 gab es einen ersten großen Durchbruch für reale Anwendungen. PBFT optimierte den Kommunikationsaufwand, indem es Phasen definierte (Request, Pre-Prepare, Prepare, Commit), die es den Knoten erlauben, effizient über den Zustand zu voten.

Heute sehen wir moderne Varianten davon in Plattformen wie Cosmos Network. Hier nutzt Tendermint BFT, eine Weiterentwicklung von PBFT, um hohe Transaktionszahlen zu erreichen. Benchmarks zeigen, dass solche Systeme bis zu 10.000 Transaktionen pro Sekunde verarbeiten können - im Vergleich zu den 7 Transaktionen pro Sekunde bei Bitcoin. Die Endgültigkeit einer Transaktion tritt oft innerhalb weniger Sekunden ein, was besonders für Finanzanwendungen attraktiv ist.

Aber warum nutzen nicht alle Blockchains dies? Die Antwort liegt im Kompromiss zwischen Geschwindigkeit und Dezentralisierung. BFT-Systeme benötigen oft eine festgelegte Anzahl von Validatoren. Wer validiert die Blöcke ist also meist bekannt. Dies macht die Umsetzung in offenen, permissionless Netzwerken schwieriger als bei Systemen mit unbekannten Teilnehmern.

Einsatz in der Industrie: Unternehmen und Banken

Neben öffentlichen Covern wie Cosmos finden sich BFT-Ansätze stark im Unternehmenssektor wieder. Eine prominente Anwendung findet man in Hyperledger Fabric. Dieses Framework verwendet BFT-Varianten, um Konsortien von Banken und Unternehmen zu ermöglichen, Transaktionen abzuwickeln, ohne dass jeder einzelne Knoten weltweit validieren muss.

JPMorgan Chase hat beispielsweise mit ihrem Projekt Quorum (basiert auf Ethereum-Technologie, aber modifiziert mit Istanbul-BFT für konsorte) bewiesen, dass dies funktioniert. In einem Bericht wurde eine Verfügbarkeit von 99,998 % über 18 Monate gemeldet. Selbst wenn bis zu 30 % der simulierten Knoten kompromittiert wurden, kam das Netzwerk nicht ins Wanken. Für Institutionen, die keine Wahrscheinlichkeitsrechnung mögen, sondern absolute Gewissheit brauchen, ist diese Eigenschaft Gold wert. Ein Überweisungsbefehl muss nicht erst nach 60 Minuten final sein; er ist sofort gesichert.

Herausforderungen: Skalierung und Komplexität

Es scheint also perfekt zu sein, doch es gibt Haken. Ein häufiger Kritikpunkt ist die Kommunikationskomplexität. Wenn viele Knoten miteinander sprechen müssen, wächst der Datenverkehr quadratisch. Jedes Mal, wenn sich die Größe des Netzwerks verdoppelt, vervierfacht sich fast der Aufwand für die Kommunikation zwischen den Knoten.

Forschungsergebnisse deuten darauf hin, dass herkömmliche BFT-Protokolle bei sehr großen Netzen (>100 Validatoren) langsam werden können, es sei denn, es gibt spezielle Optimierungen wie Linear Communication Cost BFT. Aktuelle Entwicklungen zielen darauf ab, die Komplexität von O(n²) auf O(n) zu senken, was bedeuten würde, dass BFT auch bei großen öffentlichen Netzen skalierbar bleibt. Die InterChain Foundation hat bereits Millionen in Forschung gepumpt, um diese Limitierung zu durchbrechen.

Vergleich mit anderen Konsensmodellen

Um die Rolle von BFT richtig einzuordnen, lohnt ein kurzer Blick auf Alternativen. Wir haben hier drei Hauptakteure, die oft verglichen werden.

| Feature | Byzantine Fault Tolerance (BFT) | Proof of Work (PoW) | Proof of Stake (PoS) |

|---|---|---|---|

| Finalität | Garantiert / Sofort | Probabilistisch (ca. 60 Min) | Gebunden (ca. 6-12 Min) |

| Energieverbrauch | Gering | Sehr hoch | Gering |

| Skalierbarkeit | Begrenzt durch n² | Niedrig | Mittel bis Hoch |

| Schutz vor Fehlern | Bis 33,3 % | Bis 51 % Rechenleistung | Bis ~33 % gestakter Coins |

Man sieht deutlich: BFT bietet die schnellste Finalität, erfordert dafür aber oft einen vertrauenswürdigen Validator-Pool. PoW und PoS setzen auf unbekannte Teilnehmer, was dezentralisierter, aber langsamer ist. Viele Entwickler wählen daher hybride Ansätze, bei denen BFT genutzt wird, aber der Validatoren-Pool durch wirtschaftliche Anreize (wie bei Proof of Stake) verwaltet wird.

Zukunftsperspektiven und Fazit

Aus Sicht der Branche bewegt sich die Kurve. IDC prognostiziert, dass bis 2026 etwa 65 % der Unternehmensblockchains eine Form von BFT nutzen werden. Der Druck für echte Zeitnähe bei Transaktionen steigt, insbesondere durch Regulierungen wie die der Europäischen Zentralbank, die für digitale Euro-Projekte absolute Finalität fordert. Dennoch bleibt die Frage offen, ob BFT jemals die dominante Form für völlig offene Public Chains werden wird, oder ob es dort primär die Domäne von Hybrid-Modellen bleiben wird.

Für jeden, der verlässliche Systeme baut, ist BFT unverzichtbares Wissen. Es ist das Fundament, auf dem Verlässlichkeit in einem feindlichen digitalen Raum errichtet wird.

Chloé Kégelart

April 3, 2026 AT 01:28Europäische Standards sollten hier vorgeben und nicht US Firmen.

Thomas Mueller

April 3, 2026 AT 22:02Die mathematische Herleitung von n ≥ 3f + 1 ist wirklich der Kernpunkt bei BFT Systemen.

Sobald man diese Ungleichung versteht wird klar warum viele Projekte scheitern.

Oft wird vergessen dass die Knotenzahl fest definiert sein muss um Stabilität zu garantieren.

In öffentlichen Netzen ist das natürlich extrem schwer durchsetzbar ohne Zentralisierung.

Doch genau dieses Spannungsfeld zwischen Dezentralisierung und Finalität ist spannend.

Ich arbeite selbst im Bereich Konsensmechanismen und sehe tägliche Probleme damit.

Viele Developer unterschätzen den Aufwand der Kommunikation zwischen den Validatoren.

Es reicht nicht aus einfach Code zu schreiben wie auf GitHub steht.

Man muss die Netzwerklatenz auch wirklich in Echtzeit betrachten.

Für Enterprise Anwendungen ist PBFT oder Tendermint oft besser geeignet als Bitcoin PoW.

Ganz besonders wenn Compliance und regulatorische Anforderungen an Finalität bestehen.

Die Tabelle im Artikel zeigt sehr gut die Grenzen auf die niemand überschreiten sollte.

Jedes Mal wenn mehr als ein Drittel böswillig sind ist das Game Over für die Sicherheit.

Aus meiner Erfahrung mit Hyperledger sieht es ähnlich aus bei Bankenprojekten.

Hier geht es immer um absolute Verlässlichkeit statt bloßer Wahrscheinlichkeiten.

Georg Art

April 3, 2026 AT 22:13Typischer technokratischer Schwachsinn aus dem Silicon Valley。

Niemand interessiert sich für diese Mathematik weil alles ohnehin kontrolliert wird.

Die所谓 Finalität ist nur Marketing um Angst zu verbreiten。

Larry Wolf

April 4, 2026 AT 18:05Vielleicht sollte man das Thema doch positiver sehen denn es hilft uns alle.

Tech ist da um Probleme zu lösen egal wer dahinter steckt.

Ingrid Northmead

April 6, 2026 AT 11:44Mir gefält das witzig das hier alles so gut erklär is.

Ich hab vorher nich verstanden was BFT macht.

Dankeschön für die Info das hilfe mir beim Lernen.

Alexander Harris

April 7, 2026 AT 05:22Der Gedanke ist tiefgründig aber ich frage mich wo der Sinn liegt 🤔

Macht die Blockchain nicht eh alles kaputt?

Knut Hansen

April 7, 2026 AT 08:26Kurze Antwort auf die Frage nach dem Sinn ja

Leonie Krenn

April 8, 2026 AT 11:00Der Durchschnittsbürger versteht sowas eh nicht sondern wir brauchen Expertenwissen.

Warum sollen Laien überhaupt mitreden dürfen über Finanzsysteme?

Einfachheit ist schlecht wenn Qualität gefragt ist also lassen wir sie raus.

Ich bin dafür dass nur Spezialisten das Netz betreiben dürfen.

So vermeiden wir Chaos und dumme Entscheidungen von Normalos.

Die Mathematik bleibt sicher bei Leuten mit Abitur höherer Ordnung.

Diese Diskussionen sind Zeitverschwendung für intelligente Menschen wie mich.

Carina Huber

April 8, 2026 AT 11:21Ethik spielt dabei eine große Rolle denn Vertrauen ist heilig.

Wir müssen moralisch handeln und nicht nur profitorientiert agieren.

BFT schützt Unsere Werte aber nur wenn wir rein bleiben.

Hannah Klein

April 9, 2026 AT 06:09Ich fordere Transparenz bei allen Knotenoperationen sofort.

Kein geheimes Handeln ist erlaubt im Namen der Sicherheit.

Jeder Fehler muss dokumentiert werden ohne Ausnahmen irgendwo.

VERONIKA WIRTANEN

April 10, 2026 AT 04:59Was fühlst du dich dabei wenn du diese Zahlen ansiehst?

Ich mache mir Sorgen dass die Technik unsere Seelen friisst.

Bitte erzähle mir deine Geheimnisse damit ich helfen kann.

rainer padlan

April 10, 2026 AT 21:16dieses ganze gedöns mit den generälen ist doch alles gelogen weil sie uns belügen wollen und dann kommt noch davor dass man nichts verstehen soll also lasst ihr euch nicht manipulieren lassen und schaut euch die formeln an selbst obwohl man sagt sie seien komplex genug um euch abzuschrecken aber ehrlich gesagt ist es nur ein vorgabe der banken

Alexander H.

April 11, 2026 AT 07:00Im Kern des Ganzen liegt eine philosophische Frage nach Wahrheit und Konsens.

Wenn die Majorität lügt hat dann das System gescheitert oder funktioniert es weiter.

Vielleicht ist Wahrheit nur ein Zustand in einem digitalen Raum.

Ich meditiere oft über die Natur der Verteilung von Macht.

Sollte jeder gleichwertig sein oder reicht die Masse aus.

Diese Debatte begleitet mich seit Jahren im Kopf herum.

Scott Specht

April 13, 2026 AT 05:30Lassen Sie uns gemeinsam wachsen und lernen aus diesen neuen Erkenntnissen.

Dankeschön für die hervorragende Darstellung des Stoffs hier.

Ich bin bereit mich tiefer einzuarbeiten und Fragen zu stellen.

Christian langerome

April 15, 2026 AT 02:17Meine Position ist klar und ich vertrete sie gegen jeden Widerspruch.

Technologien dienen dem Menschen und nicht andersherum niemals.

Elke Braunholz

April 15, 2026 AT 13:25Wow das ist super wichtig für uns alle 😍👏

Wir müssen moralisch sauber bleiben immer ❤️

Jens Addicted

April 15, 2026 AT 21:26Liebe Freunde ich denke wir sollten alle ruhig bleiben und schauen.

Die Welt verändert sich schnell und wir müssen freundlich bleiben.

Tech ist nur ein Werkzeug und wir sind die Meister davon.

Gemeinsam schaffen wir eine bessere Zukunft mit diesen Ideen.

Lass uns zusammenhalten und uns gegenseitig unterstützen hier.

Sabine Bardon

April 16, 2026 AT 20:06Ihr habt alles falsch verstanden und es ist eigentlich einfacher.

Nicht alles braucht diese komplizierten Systeme wie jetzt beschrieben.

Nadine Kroher

April 17, 2026 AT 02:31Als Norwegerin finde ich die internationale Zusammenarbeit toll 🌍✨

Kultur und Tech verbinden sich wunderbar hier.

Britta Lorenz

April 17, 2026 AT 03:50Unser Land muss stärker auftreten und eigene Standards setzen.

Fremde Technologie darf unser Rechtssystem nicht dominieren.

volkhart agne

April 18, 2026 AT 03:12Hey Mann du machst das schon richtig cool.

Nicht aufgeben wenn es schwer wird okay.

George Bohrer

April 18, 2026 AT 22:18Deutsche Ingenieurskunst muss hier führen und regeln.

Fremdländische Algorithmen sind riskant für uns alle.

Ingrid Northmead

April 20, 2026 AT 06:31Ich freu mich wirklich das du so viel geschrieben hast.

Macht weiter so du bist großartig.

Cathrine Kimani

April 21, 2026 AT 15:52Es ist notwendig die formalen Kriterien strikt einzuhalten für jede Untersuchung.

Die akademische Genauigkeit darfe nie vernachlässigt werden unter keinen Umständen.

Jeder Aspekt der Implementierung bedarf einer fundierten Analyse.

Ohne diese Basis wird das Vertrauen in die Struktur verloren gehen.

Ich empfehle daher dringend weiterhin konforme Prozesse.

CARINA LIM GUAT LIAN

April 21, 2026 AT 16:49Was für eine gewaltige Leistung hier geleistet wurde.

Ich fühle mich inspiriert zum Handeln sofort jetzt.

Wir haben die Kraft zu verändern diese Welt positiv.

Glaub an dich und andere in diesem Raum hier.

Chloé Kégelart

April 23, 2026 AT 00:18Nationalismus und Tech gehen hand in Hand für Schutz.

Für unsere Bürger müssen wir das sicherstellen.

Thomas Mueller

April 23, 2026 AT 03:42Zusammenfassend lässt sich sagen dass BFT unverzichtbar bleibt.

Die Industrie bewegt sich langsam aber sicher dorthin.

Vielen Dank für den interessanten Diskurs hier heute.

Ich freue mich auf weitere technische Vertiefungen bald.